Conheça o emotet, ou o malware mais perigoso do mundo

Malware cresce seu número de ataques em 2022 e tem potencial devastador. Saiba como se proteger do emotet.

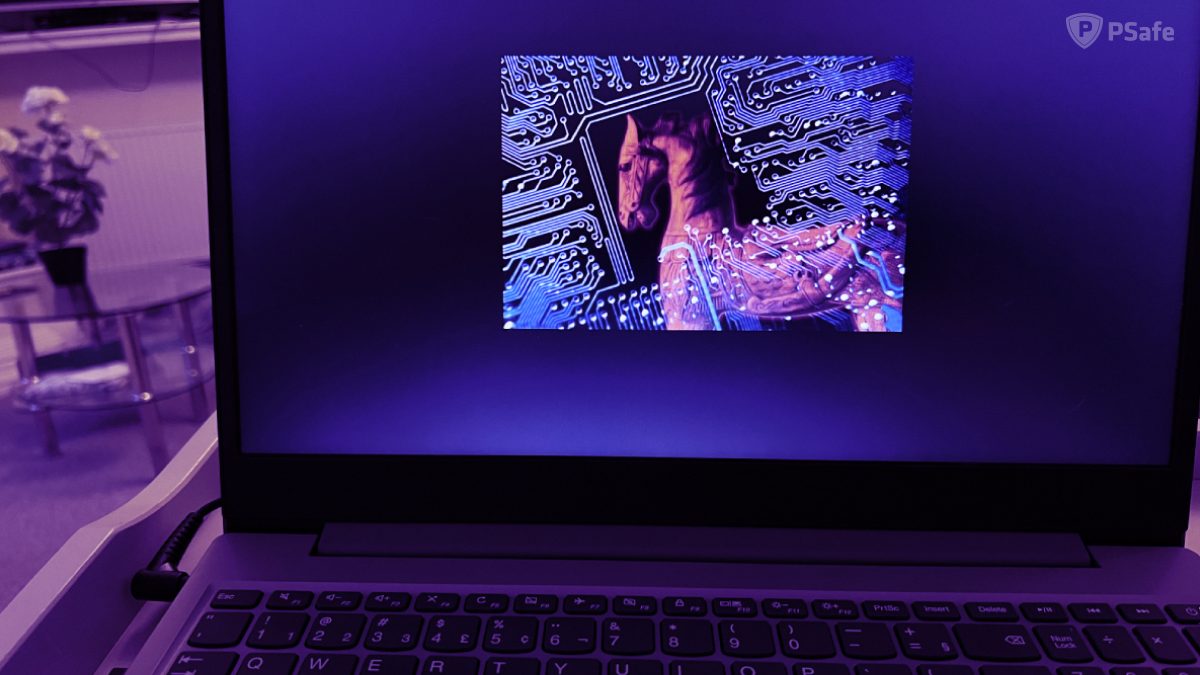

Você já ouviu falar em “emotet”? Ao contrário do que muitos pensam, não se trata de um vírus. Ele apareceu pela primeira vez como um trojan bancário em 2014, visando interceptar dados de acesso online de clientes bancários alemães e austríacos.

No entanto, o emotet também pode carregar e executar um grande número de módulos com outras funções maliciosas. Apesar de ser originalmente projetado como um malware bancário, capaz de roubar informações confidenciais, suas versões posteriores se tornaram cada vez mais devastadoras, com funcionalidades que o ajudam a evitar a detecção por algumas soluções de segurança antimalware.

Neste post, você vai entender melhor o que é o emotet e por que ele é conhecido como o “malware mais perigoso do mundo”.

O que é emotet

O emotet é um tipo de malware, inicialmente desenvolvido na forma de um trojan avançado, para invadir dispositivos e roubar informações privadas enquanto enganava antivírus básicos. Ele infecta principalmente via SPAM e atinge usuários de redes domésticas, empresas, hospitais e até mesmo instituições governamentais.

Seus ataques costumam ser caros e destrutivos, e este fato levou o Departamento de Segurança Interna dos Estados Unidos a classificar o emotet como um dos malwares mais devastadores do mundo, afetando indivíduos e organizações, e custando mais de US$ 1 milhão por incidente.

Como o emotet se espalha

O emotet infecta dispositivos principalmente por e-mails e conteúdos típicos de SPAM. A infecção pode chegar por meio de scripts, arquivos de documentos ou link maliciosos.

Assumindo a forma de um golpe de phishing, os e-mails do emotet podem fingir ser de uma marca familiar ou organização conhecida, desenhado para se parecer com um e-mail legítimo.

Assim, o emotet pode tentar persuadir os leitores a clicarem nos arquivos maliciosos usando algum pretexto urgente ou tentador, seja oferecendo uma promoção ou benefício, seja alertando o usuário sobre uma falsa compra feita em seu nome, por exemplo.

Uma vez infectado, o malware se espalha como um worm de computador e tenta se infiltrar em outros computadores da rede.

O “ressurgimento” do malware mais perigoso do mundo

O emotet passou por algumas mudanças. As suas primeiras versões chegaram como um arquivo JavaScript malicioso. Versões posteriores utilizam macros para baixar o payload (parte dos dados transmitidos) malicioso de servidores de comando e controle mantidos pelos invasores.

No início de 2021, foi feita uma força tarefa internacional por autoridades policiais reunidas em oito países (Estados Unidos, Alemanha, Holanda, Reino Unido, França, Lituânia, Canadá e Ucrânia) com a participação da Europol e a Eurojust, para derrubar a infraestrutura globalmente distribuída que o emotet criou ao longo dos anos.

Meses depois, no final de 2021, o emotet voltou com tudo, utilizando a “ajuda” de um outro malware: o trickbot. Atuando como um catalisador, o emotet acabou mais disseminado com atualizações em seu modo de atuar.

Atualmente, o emotet usa vários truques para tentar impedir a sua identificação e a análise. Ele sabe se está sendo executado dentro de uma máquina virtual (VM) e ficará inativo se detectar um ambiente de sandbox, que é uma ferramenta que os pesquisadores de segurança cibernética usam para observar malwares em um espaço seguro e controlado.

Em janeiro deste ano, o malware voltou a crescer no Brasil. Este retorno pode ser um sinal de alerta para um surto de ataques de malwares em 2022.

Como se proteger

Você já está dando o primeiro passo para se proteger ao aprender o que é emotet e como funciona. Por se disseminar bastante em forma de e-mails, é importante adotar as mesmas dicas de proteção contra um ataque de phishing. Aqui estão algumas precauções adicionais que você pode adotar.

- Qualquer atualização de segurança deve ser instalada imediatamente, principalmente para o Microsoft Windows. O trickbot geralmente é fornecido como uma carga secundária do emotet, e depende de uma vulnerabilidade do Windows (Eternal Blue) para fazer seu trabalho. O mesmo vale para programas antivírus, navegadores da web e programas do Office.

- Nunca baixe anexos desconhecidos ou clique links suspeitos.

- Eduque a si mesmo e sua equipe para criar senhas fortes. Enquanto isso, comece a usar a autenticação de dois fatores para e-mails e logins em redes sociais.

- Realize o backup regular de seus dados. Assim, você não precisará se preocupar caso algum arquivo seja corrompido.

- Tenha atenção sempre: mesmo vindo de remetentes conhecidos, é preciso ter cuidado com anexos de e-mails (principalmente documentos do Office) e links em seu conteúdo. Na dúvida, utilize nosso verificador de links ou busque contato direto com o remetente de um e-mail suspeito para verificar a sua credibilidade.

- O acesso à rede da empresa deve ser monitorado continuamente, para determinar em tempo hábil se ocorreu uma infecção pelo emotet.

- Por fim, você pode proteger você e sua equipe com um programa robusto de segurança, que inclui proteção em várias camadas. O dfndr enterprise conta com inteligência artificial, sendo capaz de se adaptar a ameaças novas e ajudar a responder suas investidas com mais rapidez, antes que infecte sua máquina.

Um software de segurança cibernética confiável é a sua melhor defesa na luta contra o emotet e outros malwares.