Malware detectado en Súper Mario Run para Android

El fontanero favorito de todos puede ser una terrible amenaza para tus finanzas.

Súper Mario Run es el primer juego oficial de Nintendo para dispositivos móviles, haciendo de este un título sumamente esperado por todos los gamers y fanáticos del fontanero encargado de rescatar a la princesa Peach de las garras del maléfico Bowser. El problema es que, por ahora, Súper Mario Run sólo está disponible para iOS, y para Android sólo hay promesas para su lanzamiento en un futuro cercano.

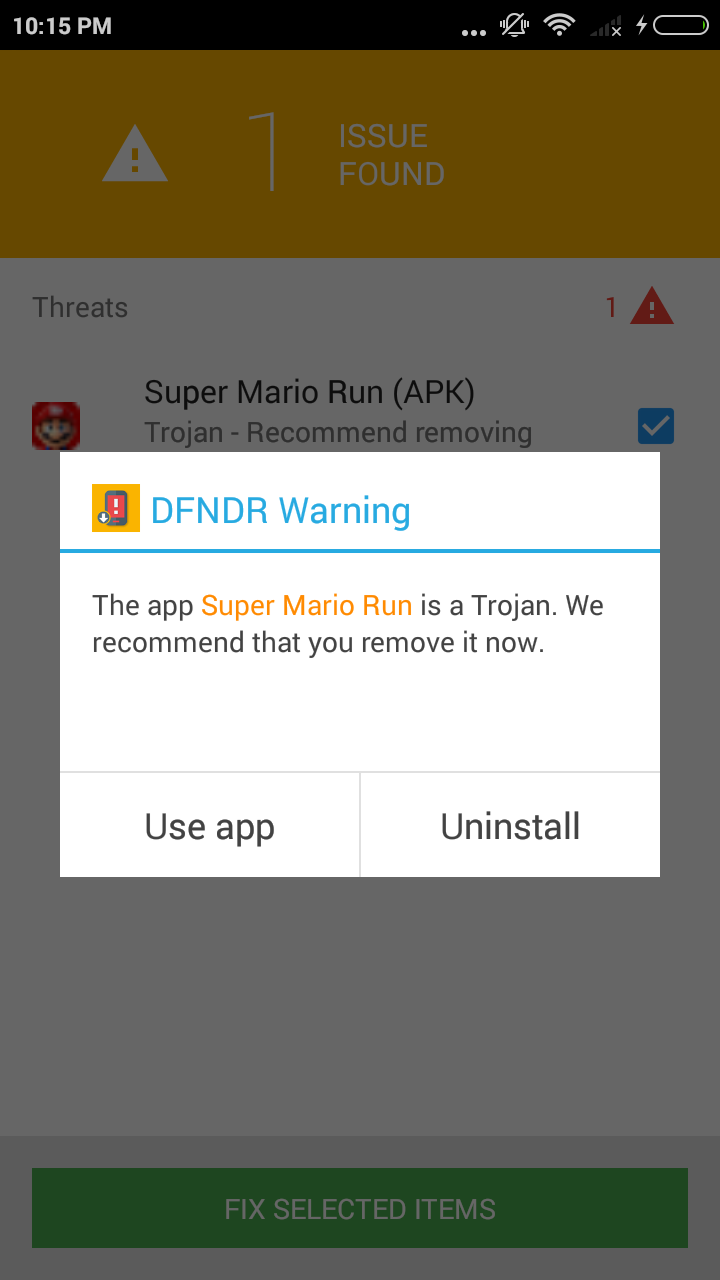

El caso es que es posible descargar un APK de Súper Mario Run para Android en algunos sitios de internet, pero muchas de estas copias realmente esconden un poderoso malware que está diseñado para robar las contraseñas y datos de acceso bancarios de sus víctimas.

Antes de continuar revisa tu celular en busca de virus. ¡Corre una prueba antivirus ahora!

El malware de Súper Mario Run

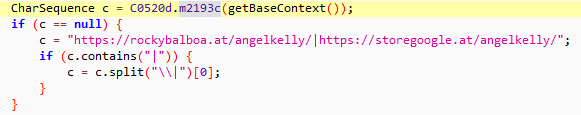

Se trata de un malware llamado Banker, esta es su descripción completa:

![]()

- Súper Mario Run

- Package name: uiq.pizfbwzbvxmtkmtbhnijdsrhdixqwd

- Sha1: 5b5da8f6fd696d540106ed90ef95acea4c8b4dc9

- Malware Name: mariorun.banker.a

El malware mariorun.banker.a se presenta en algunos APK de Súper Mario Run, y se distribuye por marketplaces alternativos y algunos sitios creados especialmente para diseminar esta amenaza. Algunas de estas páginas ofrecen links para “descarga directa desde Google Playstore”, pero obviamente si lo buscamos ahí directamente, el juego no aparece.

Una vez instalado, el Súper Mario Run falso nos pide permisos especiales para terminar su instalación, pero lo pedido por la app es exagerado, pues exige privilegios de administrador o da por imposible la instalación. Una vez otorgado el permiso, Súper Mario Run y el APK desaparecen. Para ese momento, el malware ya está en el sistema.

Corriendo en segundo plano y con privilegios de administrador, mariorun.banker.a monitorea tus actividades en Google Playstore y en tus aplicaciones bancarias, además de bloquear algunas aplicaciones como el antivirus.

En cuanto la víctima abra su app bancaria, el malware sustituye la pantalla por un formulario falso (aunque con los colores y logotipos del banco) pidiendo las claves de acceso y números de tarjeta; de igual forma, al ingresar al Google Playstore, el malware pone una pantalla falsa donde pide los datos de la tarjeta bancaria que está registrada en el marketplace.

Una vez con los datos, mariorun.banker.a envía la información al sitio del hacker, y lo demás se traduce en robo de identidad. Afortunadamente DFNDR ya tiene esta amenaza registrada en su enorme base de datos, por lo que siempre que tengas DFNDR en tu celular estarás protegido.