O que é ransomware? Descubra

Descubra tudo sobre o ransomware, o ataque cibernético de sequestro de dados. Entenda o que é, como evitar os principais tipos e muito mais.

O ransomware, também conhecido como sequestro digital, é um ataque cibernético em que os cibercriminosos limitam ou impedem o acesso da vítima às suas próprias informações. Porém, se você não entende muito sobre segurança digital, o conceito pode deixar grandes dúvidas.

O que é esse ataque? Como se proteger dele? Será que uma pequena ou média empresa precisa se preocupar com isso ou só as grandes corporações são alvo?

Essas são algumas das perguntas que responderemos neste post. Continue lendo até o fim e descubra tudo sobre essa ameaça e como deixar a sua empresa protegida. Assim, você não é a próxima vítima a ter o sistema prejudicado ou os dados vazados, e nem precisa pagar resgates milionários.

Vamos lá!

O que é ransomware?

Pela definição, ransomware é uma categoria de malware que busca impedir o acesso aos dados, liberando-os apenas com o pagamento de um resgate. Já a tradução de ransomware seria algo como “software de sequestro”, destacando o prefixo “ransom” que faz alusão ao sequestro, em inglês. O “ware” vem de software.

Já o malware é qualquer tipo de software malicioso, ou seja, um programa projetado para causar algum dano para o usuário.

Para ficar mais claro, imagine que um criminoso pega as suas informações e as coloca dentro de um cofre, praticamente impossível de ser arrombado. O problema é que ele dá as chaves para abrir apenas se você pagar. Caso contrário, ele libera o conteúdo do cofre para todo mundo. É isso que o ataque faz com as suas informações.

Existem diversas formas como essa ameaça pode chegar a sua máquina:

- O phishing é um tipo de fraude em que cibercriminosos enganam os usuários a fazer uma ação, normalmente se passando por entidades ou pessoas confiáveis. Pode ser feito por meio de mensagens, links em e-mail, redes sociais e sites maliciosos;

- Vulnerabilidades em sites e apps, que permitem que os criminosos entrem na rede ou no sistema;

- Login direto, em que os criminosos usam algum dado vazado para acessar.

Atualmente, os hackers não invadem, eles logam. Todos os dias vemos cada vez mais dados vazados de empresas e pessoas físicas. Essas informações são negociadas na Deep Web e Dark Web, para facilitar outros ataques, como o ransomware. Uma vez que o atacante as tenha, seu trabalho é muito mais fácil, pois ele só precisa logar e soltar o ataque.

O ransomware é um vírus?

Essa é uma dúvida comum e que causa bastante confusão. Resumidamente, a resposta é não, o ransomware não é um vírus.

Como mencionamos acima, ambos estão na categoria mais ampla de malware, mas cada um tem as suas características únicas. O vírus, ou worm, se auto replica muito rapidamente, o que normalmente não acontece no sequestro digital.

Contudo, atualmente, pode ocorrer que malwares se encaixem em mais de uma categoria. Por exemplo, apesar de não ser mais tão usado, o cripto jacking pode fazer parte do ataque. Essa ameaça usa o poder dos computadores infectados para mineração de criptomoedas.

Quais são os principais tipos de ransomware?

Além de fazer parte da categoria do malware, o ransomware também é uma família por si só, com diversos modelos variando conforme o ataque. Os principais são:

- O mais popular atualmente é o que altera os dados de alguma forma, geralmente os criptografando, como explicado acima. Conhecido como ransomware crypter, é também o mais complexo de lidar, já que é muito difícil recuperar os dados, especialmente considerando o ciclo de ataque atual, que veremos mais à frente;

- Existe também o bloqueador de tela, chamado de ransomware locker, que tranca o acesso ao dispositivo. É um modelo que é pouco usado por um simples motivo: se o computador está trancado, é mais difícil pagar o resgate.

- Outro modelo são os que ficam apenas na “ameaça”. Eles exibem pop ups dizendo que os seus dados estão comprometidos, liberando-os apenas com um pagamento. Nesse caso, os dados não estão de fato comprometidos.

Confira alguns dos ransomwares mais conhecidos:

- CryptoLocker

- RansomExx

- WannaCry

- Petya

- NotPetya

- Locky

- SimpleLocker

- TeslaCrypt

- Blue

- DarkSide

- REvil

Existe ransomware no Linux?

Um equívoco comum é acreditar que esse ataque acontece apenas no sistema operacional da Microsoft. Por exemplo, o Tycoon é um ransomware muito famoso que usa o mesmo código para atacar computadores rodando tanto Windows, quanto Linux.

É claro que ataques em Windows são mais comuns, porque esse é o sistema operacional mais popular. Porém, o MacOS e o Linux também são alvos. Além disso, o Android e o iOS (iPhone) não ficam de fora. Os ataques são sofisticados demais para se limitar a uma única plataforma.

Como ocorre um ataque ransomware?

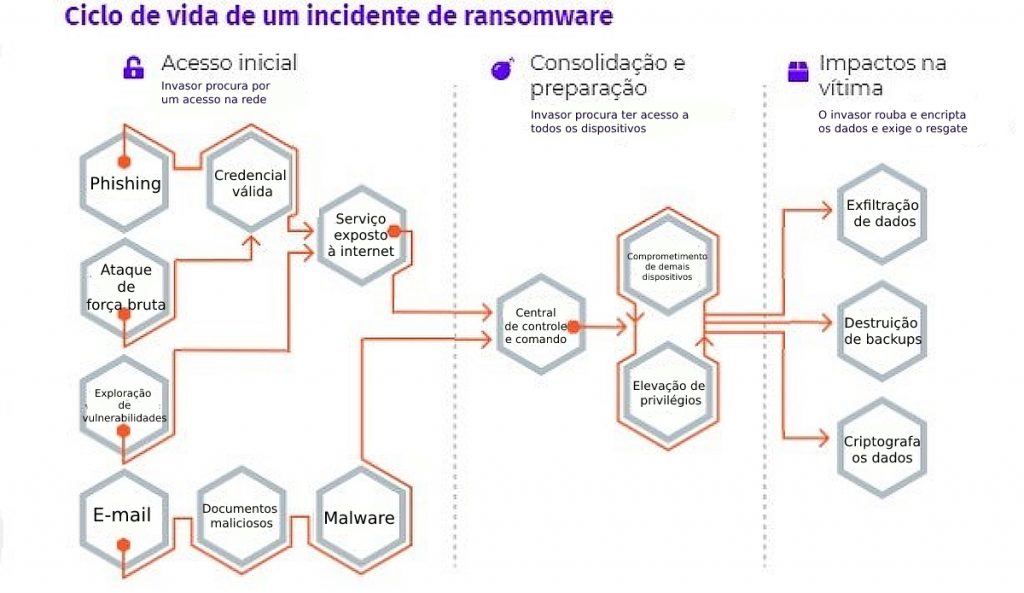

Existem inúmeras formas como um ataque ransomware pode ocorrer, mas ele é bem mais complexo do que você imagina. O processo em que o malware é lançado é apenas a última das três grandes etapas:

- O primeiro objetivo dos cibercriminosos é entrar. Ou seja, eles procuram alguma forma de acesso à rede ou dispositivo alvo. Por exemplo, usando campanhas de phishing ou fazendo login com senhas expostas. Recentemente, o dfndr lab descobriu um site público com milhões de dados vazados;

- Após entrar, os criminosos preparam o ataque. Para isso, ficam camuflados na rede, infectando o maior número de máquinas possível, mapeando a infraestrutura, incluindo soluções de defesa e backups. É um processo que pode levar algumas horas ou até meses, dependendo da complexidade do alvo;

- Por fim, todas as defesas mapeadas são derrubadas no momento do ataque em si. Os dados são criptografados e o pedido de resgate é feito.

A imagem abaixo resume bem o ciclo de ataque:

O que esse modelo de ataque significa para a segurança digital?

Primeiramente, os backups em rede perdem muito seu efeito. Afinal, o ataque apenas acontece quando eles são deletados. Além disso, o próprio valor dos resgates muda.

Ao observar o mercado, o foco das notícias é em grandes empresas e em resgates altíssimos, como o pagamento de U$ 11 milhões reportado pelo G1, um dos maiores registrados até hoje. Apesar das notícias abordarem os milhões, a média de resgate é U$ 312 mil. Imagine quantos pequenos ataques são feitos, e que não saem nas manchetes, para chegar nesse valor.

Isso mostra que, na verdade, as pequenas empresas são alvos recorrentes de ataques. Os hackers são inteligentes e sabem que não adianta cobrar US$ 11 milhões a uma pequena empresa que não terá condições de pagar. Lembre-se de que parte dessa ameaça envolve se infiltrar na organização, aprendendo o máximo possível sobre ela.

Esse processo significa que os criminosos podem saber o número de funcionários e possivelmente até o faturamento. Por isso, pedem um resgate que condiz com a realidade. Não somente isso aumenta as chances de pagamento, mas permite que um novo ataque aconteça futuramente.

Outra tática comum é oferecer descontos ou aumentar o valor exigido conforme o tempo, para trazer urgência. Assim, o resgate é pago sem que a vítima pare para pensar ou solicite ajuda de um especialista em segurança digital.

Para piorar, os prejuízos do ataque ransomware podem ser devastadores:

O uso de inteligência artificial para ataques ransomware

Outro problema é que os ataques não são mais feitos por uma única pessoa. A imagem do hacker, usando capuz e digitando na tela do computador, não existe mais. Hoje em dia, são robôs que trabalham com inteligência artificial conduzindo esses ataques. Isso significa que o hacker não precisa escolher entre as vítimas. Ele pode usar o robô para atacar várias empresas ao mesmo tempo.

Como evitar um ransomware?

Felizmente, existem algumas formas de detectar o sequestro digital.

Observe o nome e a extensão dos seus arquivos

Um ataque de ransomware mais sofisticado modifica seus arquivos de alguma forma. Isso, muitas vezes, significa alterar o seu nome ou a extensão. Por exemplo, um arquivo “.jpg” pode ter uma nova extensão “.crypt”. O mesmo se aplica ao nome. Ele pode ser renomeado para algo completamente diferente.

Cuidado com arquivos que chegam até você

Vimos no ciclo de ransomware que o e-mail e as redes sociais são algumas das principais formas como essas ameaças se espalham. Por isso, tome muito cuidado com qualquer arquivo que chegue a você, especialmente se não estiver esperando.

É claro que você deve ficar atento às fontes suspeitas, mas mesmo arquivos que parecem confiáveis podem conter uma ameaça. Esse é o princípio do phishing.

Monitore senhas

Também vimos que as senhas vazadas são uma enorme vulnerabilidade. Por isso, é crucial monitorá-las. Existem uma série de boas práticas a serem seguidas com as senhas:

- Crie senhas fortes, evitando padrões fáceis de serem quebrados, como 1234 e palavras comuns;

- Não anote senhas em documentos, como Word, Google Docs ou bloco de notas, e também em espaços físicos, como post-its;

- Não repita senhas em mais de um serviço e não reutilize senhas antigas;

- Use um programa de monitoramento de senhas;

- Monitore senhas vazadas e troque imediatamente quando houver um vazamento.

Fique atento à rede

Em muitos casos, o malware acessa a rede para se comunicar com o atacante. Caso haja alguma comunicação estranha, pode ser um sinal de um ataque em andamento.

Verifique o consumo de memória e da CPU

Os processos executados pelo ransomware tendem a ser leves, mas é possível que aconteça um aumento no uso da CPU ou uma perda de memória. O malware atua em segundo plano, mas essa pode ser uma variação perceptível.

Mantenha seu dispositivo e softwares sempre atualizados

Uma forma como os cibercriminosos invadem empresas é procurando vulnerabilidades em sites, no sistema operacional ou nos programas usados. Por isso, é tão importante manter tudo atualizado, de modo que essas vulnerabilidades sejam corrigidas pelos fornecedores. Normalmente, versões mais antigas são mais propensas a problemas. Um levantamento recente da PSafe, mostra que 98% dos sites corporativos têm vulnerabilidades.

Faça backups com a maior frequência possível

Como ilustramos acima, o backup em rede não resolve o problema. Porém, o backup offsite ainda é uma ótima prática de segurança, já que o criminoso não consegue acessá-lo. Além disso, ainda vale a pena fazer backups em rede. Afinal, dá mais trabalho para os criminosos encontrá-los e deletá-los, para que o ataque tenha sucesso. Quanto mais barreiras você colocar entre o início e o fim do ataque melhor, pois tem mais tempo para detectá-lo.

Tenha uma solução de segurança preventiva

Essa é, sem dúvida, a melhor forma de lidar com um ransomware. Qualquer dispositivo que tenha um software de segurança está bem mais protegido de um ataque como esse. O dfndr security é um exemplo.

Um antivírus tradicional usa assinaturas para reconhecer os malwares. Ou seja, conteúdos do arquivo que o acusam como malicioso. Na prática, o antivírus tradicional funciona como o nosso sistema imunológico e as vacinas. Elas têm pedaços da infecção, mas sem fazer mal nenhum a você, de modo a poder reconhecer e combatê-las caso necessário. O antivírus age de forma semelhante.

O problema é que isso é ótimo para pegar vírus mais simples, mas os ataques atuais são mais complexos. Eles sabem se esconder muito bem, mascarando essas características para não serem detectados.

Por exemplo, você provavelmente sabe que um arquivo “.exe” é um executável enquanto o “.jpg” é uma imagem. Os hackers atuais conseguem disfarçar ransomwares com extensões de imagem, enganando os antivírus mais simples e os usuários menos atentos.

Como lidar com ransomware?

Caso você tenha sofrido um ataque, existem opções. No caso do bloqueio de tela, a solução pode ser mais simples. Você pode tentar iniciar o dispositivo em modo de segurança, já que é improvável que o ransomware seja iniciado dessa forma. Assim, pode encontrar e apagar o malware com um antivírus.

No caso do ataque por criptografia, o processo é um pouco mais complexo. Existem ferramentas que podem reverter a criptografia dos dados, mas isso não é nem um pouco simples e sem garantia de sucesso. Além disso, pode levar um bom tempo, o que significa que seu sistema pode ficar comprometido.

Ter backups é uma ótima prática de segurança, e algo que sempre recomendamos, mas eles não resolvem o problema sozinhos. Como vimos acima, os hackers destroem os backups antes de oficializar o ataque.

Restaurar o sistema operacional é uma resposta comum, mas que também pode não ter muito mérito. Ao fazê-lo, apenas os arquivos do sistema são restaurados, tendo muito pouco ou nenhum efeito nos dados criptografados.

Como remover o ransomware?

Como mencionamos, esse não é necessariamente o melhor caminho. Nem sempre isso é possível, e quando é, não é nem um pouco fácil. Para ter alguma chance de sucesso, existem quatro passos que você pode tomar:

- Desconecte tudo da rede, não somente o dispositivo infectado. Assim, você consegue impedir que a ameaça se espalhe;

- Identifique o ransomware e seu tipo, segundo as listas mencionadas acima.

- Tente removê-lo com um programa adequado, conhecido como ransomware decryptor;

- Após excluí-lo, recupere os arquivos com o backup.

O grande problema é que os criminosos conhecem esses passos e criam barreiras para cada um deles. Por exemplo, os arquivos de instalação do malware podem se auto-deletar, dificultando identificá-los. Além disso, quando os arquivos são criptografados, é praticamente impossível reverter o processo.

Para piorar, usar programas de criptografia pode trazer risco, já que você não tem garantia de que a versão usada é compatível com a ameaça. O resultado pode ser que os arquivos sejam impossíveis de recuperar, mesmo com a chave certa.

Pagar o resgate vale a pena?

Todas as recomendações de segurança são que você não pague o resgate, inclusive do próprio FBI. Primeiramente, não existe nenhuma garantia de que se você pagar o resgate os dados serão liberados.

Além disso, pode ser que o criminoso os libere, mas ainda assim os venda na Deep Web ou na Dark Web. Assim, ele ganha duas vezes. Por fim, pagar o resgate também é um incentivo para que esse tipo de ataque cibernético continue acontecendo, possivelmente até mesmo com você.

É por isso que um ransomware é tão perigoso, já que não existe uma forma eficiente de lidar com ele. O mais recomendado em qualquer situação é não pagar o resgate e contatar imediatamente um profissional de cibersegurança para definir o melhor caminho em cada caso.

É por isso que a prevenção é a sua principal resposta. Os ataques são extremamente sofisticados, e, como são feitos por inteligência artificial, não param. A única medida cabível é usar a inteligência artificial para se defender. Afinal, o hacker só precisa acertar uma vez, enquanto a sua defesa precisa estar preparada o tempo todo.